कैसे * एसएपी * त्रुटि कोड और संदेशों के लिए खोज करने के लिए?

जो कंपनियां * एसएपी को लागू किया है * उत्पादों के समाधान के ग्राहक शोधन पर संसाधनों की एक बड़ी राशि खर्च किए हैं। हालांकि, इन घटनाओं अपने व्यावसायिक प्रक्रियाओं में अतिरिक्त जोखिम का परिचय करते हैं? * एसएपी * आपूर्ति कोड के मैनुअल ऑडिट और विभिन्न कमजोरियों के लिए अपने उत्पादों के सांख्यिकीय और गतिशील विश्लेषण के लिए सबसे आधुनिक तंत्र के उपयोग के माध्यम से अपने आवेदन पत्र में कोड की गुणवत्ता की गारंटी देता है।

एक अध्ययन में Saarbrücken विश्वविद्यालय (जर्मनी), उद्देश्य जिनमें से अधिकांश आधुनिक सांख्यिकीय विश्लेषण उपकरणों के साथ * एसएपी * उत्पाद कोड (ई-कॉमर्स समाधान) का विश्लेषण करने के लिए था पर किया गया। कोड की गुणवत्ता काफी उच्च है - निष्कर्ष इस प्रकार थे।

* एसएपी * सॉफ्टवेयर कोड से होकर गुजरती है मैनुअल और स्वचालित विश्लेषण, विशेष परीक्षण मामलों के हजारों। क्लाइंट कोड अक्सर पूरी तरह से विश्लेषण किया जा सकता है, विशेष रूप से तंग परियोजना समय सीमा का सामना करने में। यह अपने सिस्टम पर ग्राहक कोड की गुणवत्ता पर विचार के लायक है।

SAP सिस्टम सिस्टम स्तर पर व्यापार करने के साथ -साथ गतिविधियों के विश्लेषण और विश्लेषण का संचालन करता है। लेकिन अगर कंपनी के प्रोग्राम कोड में SAP त्रुटियां हैं, तो उन्हें कार्यक्रम के सही संचालन के लिए तुरंत ठीक किया जाना चाहिए और तदनुसार, व्यवसाय।

ऐसा नहीं है कि जाँच के उपयोगकर्ता प्राधिकरण (* एसएपी * कई उद्यमों के लिए सुरक्षा के लिए एक पर्याय) को समझने के लिए मदद नहीं, त्रुटियों के इस प्रकार के प्रयोग को रोकने जाएगा के बाद से कोड में त्रुटियों का उपयोग कर उपयोगकर्ता अधिकार सिस्टम व्यवस्थापक द्वारा परिभाषित से परे है महत्वपूर्ण है ।

चलो त्रुटियों कि ग्राहक कोड में मौजूद हो सकता पर विचार करें।

कोड इंजेक्शन

सुरक्षित कोड इंजेक्शन सबसे आम में से एक और सबसे खतरनाक कमजोरियों OWASP वर्गीकरण के अनुसार है। OpenSSL Heartbleed और ईबे हैक सहित प्रसिद्ध कमजोरियों, के अधिकांश एक कार्यक्रम में अनजाने में छोड़ दिया इंजेक्शन लगाने के उपयोगकर्ता इनपुट से जुड़े हुए हैं।

ऐसी त्रुटियों के खतरे कमजोर कार्यक्रमों के निष्पादन के व्यावहारिक रूप से अप्रत्याशित परिणाम में निहित है। एसक्यूएल कोड का एक इंजेक्शन का परिणाम दोनों पासवर्ड का एक रिसाव और सभी सिस्टम डेटा को पूरी तरह निकाला जा सकता है।

इस तरह के संभावित खतरों के साथ एक अतिरिक्त समस्या उन्हें स्वचालित उपकरणों के साथ खोजने की कठिनाई है। नियमों और पैटर्न पर आधारित गलती से तैयार की मान्यताओं के बड़ी संख्या के कारण एक सकारात्मक परिणाम नहीं देंगे खोजें।

केवल सही मायने में प्रभावी त्रुटियों को खोजने के लिए जिस तरह से कार्यक्रम में प्रवेश डाटा प्रवाह की स्थिर विश्लेषण हो सकता है। डाटा प्रवाह की स्टेटिक विश्लेषण आप पता लगाने के लिए कौन-सा डेटा उपस्थिति या कोड इंजेक्शन भेद्यता के अभाव के बारे में धारणा के संभावित खतरनाक अंक जा रहा है की अनुमति देता है।

निर्देशिका ट्रावर्सल

एक और खतरनाक प्रोग्रामिंग त्रुटि अनजाने इनपुट स्पूफिंग, जो निर्देशिका ट्रावर्सल अनुमति देता जा रहा है।

एक हमलावर ने इस भेद्यता कारनामे पूर्वनिर्धारित निर्देशिका के बाहर डेटा को पढ़ने या लिखने की क्षमता लाभ। इस प्रकार, महत्वपूर्ण सिस्टम सेटिंग्स या पढ़ा जा सकता है विन्यास फाइल ओवरराइट, जो समय के एक काफी लंबी अवधि के लिए प्रणाली निष्क्रिय कर सकते हैं।

इस त्रुटि का उपयोग कर के लिए काफी विशिष्ट विकल्प हैं। उदाहरण के लिए, खुली डाटासेट dset फ़िल्टर iv_filter बयान, फ़ाइल से एक यूनिक्स प्रणाली की आपूर्ति के आंकड़ों पर जो पढ़ने के लिए एक फ़ाइल को खोलता है, के लिए एक कॉल एक पूर्वनिर्धारित प्रक्रिया है कि ऑपरेटिंग सिस्टम के स्तर पर अप्रत्याशित कार्रवाई कर सकते हैं करने के लिए पढ़ा जा रहा।

इस प्रकार, गलत ओएस विन्यास और कमजोर कोड है कि त्रुटियों को अलग से नहीं है जब एक साथ काम करने के लिए महत्वपूर्ण परिणाम हो सकते हैं।

प्राधिकरण त्रुटियां

अपने प्रोग्रामर अधिकार की अवधारणा द्वारा निर्देशित कर रहे हैं जब उनके अनुप्रयोगों के विकास? इस अवधारणा के अनुसार, एक कार्यक्रम के किसी भी समारोह ब्लॉक करने के लिए पहुँच से मना कर दिया जाना चाहिए जब तक अन्यथा निर्दिष्ट।

दुर्भाग्य से, कई परियोजनाओं पर, अभिगम नियंत्रण लेन-देन के स्तर है, जो यह संभव पहुँच निषिद्ध जानकारी के क्रम में विभिन्न मौजूदा अनुमतियाँ गठबंधन करने के लिए बनाता है पर होता है। उदाहरण के लिए, लेन-देन संबंधी अभिगम नियंत्रण के साथ कॉल लेन-देन में बयान (जो व्यापक रूप से डेवलपर्स द्वारा प्रयोग किया जाता है) का उपयोग कर परियोजनाओं पर असुरक्षित है। साथ प्राधिकारी-जांच के बिना, कॉल लेनदेन बयान आप किसी भी अन्य लेन-देन के माध्यम से शाखा अनुमति देता है।

यह भी संभव है एक प्राधिकरण की जांच है कि वहाँ है, लेकिन यह गलत तरीके से किया गया था। ऐसे मामलों में यह भी पाया और सही करने की जरूरत है।

backdoors

इससे पहले, हमने भेद्यता के कुछ मामलों को देखा, जब प्रोग्रामर ने अनजाने गलतियों को बनाया, जिसके परिणामस्वरूप कोड कमजोर हो गया। हालांकि, ऐसे मामले भी हैं जब प्रोग्रामर कुछ उपयोगकर्ताओं (अनियंत्रित सुविधाओं) के लिए जानबूझकर प्रोग्राम निष्पादन प्रवाह को बदलता है, या तथाकथित बैकडोर को नहीं छोड़ता है, जो आपको सिस्टम द्वारा निर्धारित सभी चेक को बाईपास करने की अनुमति देता है।

एक डेवलपर दुर्भावनापूर्ण उद्देश्यों के बिना बैकडोर बना सकता है, जैसे कि एक कार्यान्वयन परियोजना पर अधिक कुशलतापूर्वक काम करने के लिए SAP _all प्राधिकरण प्राप्त करना। जाहिर है, यह उन जोखिमों से अलग नहीं होता है जो बैकडॉयर की उपस्थिति प्रस्तुत करता है।

ऐसे वेब पर ऐसे बैकडॉर्स के कई उदाहरण हैं जिन्हें आसानी से कॉपी किया जा सकता है और एक उत्पादन प्रणाली में स्थानांतरित किया जा सकता है। अनियंत्रित सुविधाओं और बैकडॉयर की उपस्थिति को पकड़ना बहुत मुश्किल है, सबसे पहले, क्लाइंट कोड की भारी मात्रा के कारण, और दूसरी बात, * एसएपी * प्रोग्रामिंग भाषा की विशिष्टताओं के कारण। एबीएपी आपको फ्लाई पर कोड निष्पादित करने की अनुमति देता है और डीबीएमएस में संग्रहीत किया जाता है, यानी, इसे बहुत ही गहरा छुपाया जा सकता है।

कैसे खोजें SAP त्रुटियां?

कोड में भेद्यता खोजने के कई अलग-अलग तरीके हैं, जिनमें से सबसे उन्नत स्थिर डेटा प्रवाह विश्लेषण है।

* एसएपी * नेटवेवर के रूप में एक मॉड्यूल है जो कमजोरियों की उपस्थिति या अनुपस्थिति के लिए डेटा प्रवाह का विश्लेषण करता है (कोड भेद्यता विश्लेषण)। प्रमाणित साझेदार समाधान हैं जो आपको कमजोरियों के लिए एप्लिकेशन कोड स्कैन करने की अनुमति देते हैं।

* एसएपी * कोड भेद्यता विश्लेषण (सीवीए) कोड इंस्पेक्टर टूल पर आधारित है, जो कई वर्षों तक संभावित खतरनाक संरचनाओं के लिए क्लाइंट कोड की जांच करने में सक्षम है, लेकिन कोड इंस्पेक्टर के विपरीत, यह अपने काम में डेटा प्रवाह विश्लेषण का उपयोग करता है। यह परियोजना के पहले चरण से सीवीए का उपयोग करने के लिए सबसे उपयुक्त है - एक सौ विकास चरण (परिदृश्य के साथ विकास को स्थानांतरित करने से पहले), बाद में सुधार करने के बाद (उदाहरण के लिए, उत्पादक संचालन के दौरान) अधिक जटिल और महंगा है।

सीवीए की शुरूआत में न केवल त्रुटियों को ढूंढने और फिक्स करने का अर्थ है, बल्कि उद्यम में विकास मानकों के लिए बहुत ही दृष्टिकोण भी बदल रहा है।

एक उत्पादन प्रणाली में किसी भी नए विकास की शुरूआत को एक विशेषज्ञ द्वारा अधिकृत किया जाना चाहिए जो सबसे आधुनिक विकास विश्लेषण उपकरणों द्वारा अपने काम में निर्देशित किया जाता है।

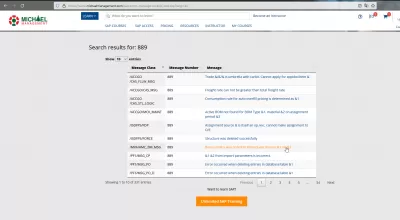

त्रुटियों को खोजने के तरीकों में से एक ऐसा उपकरण है। हर कोई इस बात से अवगत नहीं है कि SAP में एक मिलियन से अधिक त्रुटि संदेश हैं। आप किसी भी त्रुटि कोड और SAP संदेश को तुरंत खोजने के लिए इस सरल और सबसे महत्वपूर्ण रूप से मुफ्त टूल का उपयोग कर सकते हैं।

ए * एसएपी * त्रुटि कोड जैसे एए 72 9 या संपत्ति जैसे कीवर्ड जैसे सभी संबंधित * एसएपी * त्रुटि संदेशों को खोजने के लिए समर्पित विंडो में दर्ज किया जाना चाहिए।

अक्सर पूछे जाने वाले प्रश्न

- निर्देशिका ट्रैवर्सल का क्या अर्थ है?

- यह एक प्रोग्रामिंग त्रुटि है SAP अनजाने में इनपुट को छोड़ने के बारे में डायरेक्टरी ट्रैवर्सल की अनुमति देने के लिए। यह महत्वपूर्ण सिस्टम सेटिंग्स या अधिलेखित कॉन्फ़िगरेशन फ़ाइलों को पढ़ सकता है, जो सिस्टम को काफी लंबे समय तक नीचे ला सकता है।

- समस्या निवारण SAP त्रुटि कोड और संदेश के लिए प्रभावी तरीके क्या हैं?

- समस्या निवारण SAP त्रुटि कोड और संदेश प्रभावी रूप से SAP समर्थन पोर्टल, परामर्श SAP प्रलेखन, और अंतर्दृष्टि और समाधान के लिए SAP उपयोगकर्ता समुदायों के साथ संलग्न करना शामिल है।