Jak hledat SAP chybových kódů a zpráv?

Společnosti, které zavedly SAP výrobky utratili velké množství prostředků na klientském zjemnění řešení. Nicméně, dělat tento vývoj zavést dodatečná rizika do svých obchodních procesů? * * SAP zaručuje kvalitu kódu ve svých aplikacích prostřednictvím manuální audity dodaného kódu a využití nejmodernějších mechanismů pro statistickou a dynamickou analýzu svých produktů pro různé zranitelnosti.

Studie byla provedena na univerzitě v Saarbrückenu (Německo), jehož cílem bylo analyzovat SAP kódy produktů (e-commerce řešení) s nejmodernějších statistických analytických nástrojů. Tyto závěry byly následující - kvalita kódu je poměrně vysoká.

* * SAP software kódu podstoupí manuální i automatickou analýzu, tisíce speciálních testovacích případů. Kód klienta často nemohou být plně analyzovány, a to zejména v obličeji napjatých termínech projektu. Je to stojí za úvahu kvalitu klientského kódu na vašich systémů.

Systém SAP zjednodušuje podnikání na úrovni systému a provádí analýzu a analýzu činností. Pokud však v programovém kódu společnosti existují SAP chyby, musí být okamžitě opraveny pro správnou provozu programu a podle toho podnikání.

Je důležité pochopit, že uživatelské oprávnění kontrolu (synonymum pro SAP zabezpečení pro mnohé podniky) nepomůže zabránit používání tohoto druhu chyb, protože uživatel pomocí chyby v kódu je mimo orgán vymezený systémový administrátor ,

Podívejme se na chyby, které mohou být přítomny v kódu klienta.

Vložení kódu

Reserved injekce kód je jedním z nejčastějších a nejnebezpečnějších zranitelnost podle klasifikace OWASP. Většina známých zranitelností, včetně OpenSSL Heartbleed a Ebay hack, jsou spojeny s neúmyslně doleva injekční uživatelského vstupu do programu.

Nebezpečí takových chyb spočívá v prakticky nepředvídatelné výsledky provádění ohrožených programů. Výsledkem injekce SQL kódu může být jak únik hesel a úplné odstranění všech systémových dat.

Dalším problémem u těchto zranitelností je obtížné najít jim automatizovaných nástrojů. Vyhledávat na základě pravidel a vzory nebude mít kladný výsledek, vzhledem k velkému počtu chybně formulované předpoklady.

Jediným skutečně účinným způsobem, jak najít chyby může být statická analýza datového toku vstupujícího do programu. Statická analýza toku dat umožňuje sledovat, jaká data bude potenciálně nebezpečných místech předpoklad o přítomnosti nebo nepřítomnosti zranitelnosti vstřikovacího kód.

Directory traversal

Další nebezpečný programování chyba nechtěně opouštět vstupní spoofing, která umožňuje adresáře traversal.

Útočník, který zneužívá tuto chybu získá schopnost čtení nebo zápis dat mimo předdefinované adresáře. Takže kritické nastavení systému lze číst nebo konfigurační soubory přepsány, který lze vypnout systém po poměrně dlouhou dobu.

Existuje poměrně specifické možnosti využití této chyby. Například volání OPEN datovém souboru výpisu dset FILTER iv_filter, který se otevře soubor pro čtení, na datovém systému Unix a zahradu ze spisu byly čteny na předdefinovaný proces, který může vykonávat neočekávané akce na úrovni operačního systému.

Tak špatná konfigurace OS a zranitelný kód, který nemají chyby odděleně může vést ke kritickým důsledkům, když pracují společně.

chyby autorizace

Jsou vaše programátory řídí konceptem autority při vývoji svých aplikací? Podle této koncepce, přístup k jakémukoli funkčního bloku programu by mělo být odepřeno nebude uvedeno jinak.

Bohužel, na mnoha projektech, řízení přístupu dochází na úrovni transakce, díky čemuž je možné kombinovat různé stávající oprávnění, aby se informace o přístupu zakázáno. Například pomocí CALL TRANSACTION výpis (který je široce používán vývojáři) na projekty s transakční kontrolu přístupu je nebezpečné. Aniž by s autoritou zkontrolujte, výkaz CALL TRANSACTION umožňuje odbočení přes jakoukoli jinou transakci.

Je také možné, že tam je kontrola autorizace, ale to bylo provedeno správně. Tyto případy rovněž třeba nalézt a opravit.

Backdoors.

Předtím jsme se podívali na některé případy zranitelností, když programátoři neučinili neúmyslné chyby, v důsledku toho, který kód se stal zranitelnými. Existují však také případy, kdy programátor záměrně změní tok provádění programu pro určité uživatele (undokumentované funkce) nebo neopustí tzv. Backdoor vůbec, což umožňuje obejít všechny kontroly nastavené systémem.

Vývojář může vytvořit backdoor bez škodlivých účelů, jako je získání SAP _all oprávnění pracovat více efektivněji na implementačním projektu. Je zřejmé, že to neodpovídá rizik, že přítomnost backdoors zavádí.

Existuje mnoho příkladů takových backdorů na webu, které lze snadno kopírovat a převést do výrobního systému. Je velmi obtížné zachytit přítomnost nedokumentovaných vlastností a backdoors, nejprve, a to za prvé z důvodu obrovského množství klientského kódu, a za druhé, z důvodu zvláštností programovacího jazyka SAP *. ABAP vám umožňuje provádět kód za mouchu a je uložen v DBMS, to znamená, že může být skryta velmi, velmi hluboká.

Jak najít SAP Chyby?

Existuje několik různých způsobů, jak najít zranitelnosti v kódu, z nichž nejpokročilejší je statická analýza toku dat.

SAP netweaver as má modul, který analyzuje tok dat pro přítomnost nebo nepřítomnost chyb zabezpečení (analýza chyb zabezpečení kódu). Existují certifikovaná partnerská řešení, která vám umožní skenovat kód aplikací pro chyby zabezpečení.

SAP Analýza chyb zabezpečení kódu (CVA) je založena na nástrojovém inspektora nástroje, který byl schopen zkontrolovat kód klienta pro potenciálně nebezpečné konstrukty po mnoho let, ale na rozdíl od inspektora kódu, používá analýzu toků dat ve své práci. To je nejvíce účelné používat CVA z prvního stupně projektu - sto fáze vývoje (před vývojem je dále přeneseno podél krajiny), protože opravy později (například během produktivního provozu) je složitější a nákladnější.

Zavedení CVA znamená nejen zjištění a stanovení chyb, ale také mění velmi přístup k standardům rozvoje v podniku.

Zavedení nového vývoje do výrobního systému musí být povoleno odborníkem, který je veden ve své práci nejmodernějším nástroji pro analýzu rozvoje.

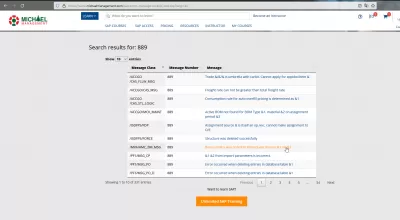

Jedním ze způsobů, jak najít chyby, je takový nástroj. Ne každý si je vědom toho, že SAP obsahuje více než jeden milion chybových zpráv. Můžete použít tento jednoduchý a nejdůležitější nástroj pro rychlé vyhledání libovolného chyby a SAP zprávu.

A SAP Chybový kód, například AA729 nebo klíčové slovo, například aktivum, musí být zadáno do vyhrazeného okna pro nalezení všech souvisejících chybových zpráv SAP *.

Často Kladené Otázky

- Co znamená „traverzální adresář“?

- Toto je chyba programování SAP o neúmyslném ponechání vstupního spoofed, aby se umožnil traverzální adresář. To může číst kritická nastavení systému nebo přepsat konfigurační soubory, které mohou systém snížit po dlouhou dobu.

- Jaké jsou efektivní metody řešení problémů SAP chybové kódy a zprávy?

- Odstraňování problémů SAP Chybové kódy a zprávy Efektivně zahrnují použití SAP podporovacích portálů, konzultace SAP Dokumentace a zapojení do SAP Uživatelských komunit pro informace a řešení.