Kako tražiti SAP šifri pogrešaka i poruka?

Tvrtke koje su provedene SAP proizvodi su proveli veliku količinu resursa na klijenta doradu rješenja. Međutim, da li ovi događaji uvesti dodatne rizike u poslovne procese? SAP jamči kvalitetu koda u svojim aplikacijama putem ručnog revizije priloženog koda i korištenje najmodernijih mehanizama za statističke i dinamičke analize svojih proizvoda za različite ranjivosti.

Istraživanje je provedeno na Sveučilištu u Saarbrückenu (Njemačka), čiji je cilj bio analizirati SAP kodove proizvoda (e-commerce rješenja) s modernom statističkih analiza alata. Zaključci su kako slijedi - kvaliteta koda je prilično visoka.

SAP softver kod prolazi ručne i automatizirane analize, tisuće posebnih ispitnih slučajeva. kod klijenta često ne mogu biti u potpunosti analizirati, osobito u lice tijesnim rokovima projekta. To je vrijedno s obzirom na kvalitetu koda klijent na vašem sustavu.

SAP sustav pojednostavljuje poslovanje na razini sustava, kao i provođenje analize i analitike aktivnosti. Ali ako postoje SAP pogreške u programskom kodu tvrtke, tada ih se mora odmah ispraviti za ispravan rad programa i, u skladu s tim, posao.

Važno je razumjeti da provjere ovlaštenja korisnika (sinonim za SAP Sigurnosni za mnoga poduzeća) neće pomoći spriječiti korištenje ove vrste pogreške, jer korisnik korištenjem pogreške u kodu je izvan ovlasti definirane od strane administratora sustava ,

Razmotrimo pogreške koje mogu biti prisutne u kodu klijenta.

umetanje koda

Rezervirano kod injekcija je jedan od najčešćih i najopasnijih ranjivosti prema klasifikaciji OWASP. Većina poznatih ranjivosti, uključujući OpenSSL Heartbleed i Ebay hack, odnose se na nehotice ostavio ubrizgavanje korisničkog unosa u program.

Opasnost od takve pogreške leži u praktički nepredvidljivim rezultatima izvršenja ranjivih programa. Rezultat primjene injekcije SQL koda mogu biti curenje lozinki i potpuno uklanjanje svih podataka sustava.

Dodatni problem s takvim ranjivosti je teškoća njihovog pronalaženja s automatiziranih alata. Ključna temelji na pravilima i obrascima neće dati pozitivan rezultat s obzirom na veliki broj pogrešno formulirana pretpostavki.

Jedini istinski učinkovit način za pronalaženje pogrešaka može biti statička analiza protoka podataka koji ulazi u program. Statička analiza protoka podataka omogućuje vam da trag koji podaci će potencijalno opasnih točaka pretpostavka o prisutnosti ili odsutnosti kod ubrizgavanja ranjivosti.

imenik obuhvaćanje

Još jedna opasna programiranje greška nenamjerno napušta ulazni podvala, koja omogućuje imenik obuhvaćanje.

Napadač koji iskorištava ovu ranjivost stječe sposobnost za čitanje i pisanje podataka izvan predefinirane imenik. Dakle, kritični postavke sustava može čitati ili konfiguracijske datoteke izbrisane, što može onesposobiti sustav za prilično dugo vremena.

Postoji vrlo specifične opcije za korištenje ovog pogrešku. Na primjer, poziv na otvoreni skup podataka dset FILTER iv_filter izjave, koji se otvara datoteku za čitanje, na Unix sustavima isporuke podataka iz datoteke se čitaju na predefinirane proces koji može obavljati neočekivane akcije na razini operacijskog sustava.

Dakle, netočno OS konfiguracija i ranjivi kôd koji nemaju pogreške zasebno može dovesti do kritične posljedice kada rade zajedno.

pogreške autorizacije

Jesu li vaši programeri vođeni koncept autoriteta pri razvoju njihovih aplikacija? Prema tom konceptu, pristup bilo kojem funkcija blok programa treba biti odbijen dok nije drugačije navedeno.

Nažalost, na mnogim projektima, kontrola pristupa se odvija na razini transakcije, što ga čini moguće kombinirati različite postojeće dozvole kako bi se pristupni zabranjeno informacija. Na primjer, koristeći izjavu POZIV transakcije (koji je naširoko koristi od strane developera) na projektima s transakcijskog kontrole pristupa je nesiguran. Bez autoritativno-ček, poziv TRANSAKCIJE izjava vam omogućuje da se grana kroz bilo koju drugu transakciju.

Također je moguće da je provjera autentičnosti, ali to je učinjeno na pogrešan način. Takvi slučajevi također treba pronaći i ispraviti.

Zaostatak

Prije toga smo pogledali neke slučajeve ranjivosti, kada su programeri napravili nenamjerne pogreške, zbog čega je kod postao ranjiv. Međutim, postoje i slučajevi kada programer namjerno mijenja protok izvršenja programa za određene korisnike (nedokumentirane značajke) ili ne ostavljaju takozvanu backdoor na sve, što vam omogućuje zaobići sve čekove koji postavlja sustav.

Developer može stvoriti backdoor bez zlonamjernih svrha, kao što je dobivanje SAP _All ovlaštenje za rad više učinkovito na projektu provedbe. Očito, to ne umanjuje rizike koje prisutnost zaostataka uvodi.

Postoje mnogi primjeri takvog polje na webu koji se mogu lako kopirati i prenijeti na proizvodni sustav. Vrlo je teško uhvatiti prisutnost nedokumentiranih značajki i zaostataka, prvo, zbog ogromne količine koda klijenta, i drugo, zbog osobitosti SAP programskog jezika. ABAP vam omogućuje da izvršite kod u letu i pohranjuju se u DBMS, to jest, može biti skriven vrlo, vrlo duboko.

Kako pronaći SAP Pogreške?

Postoji nekoliko različitih načina za pronalaženje ranjivosti u kodu, od kojih najnapredniji je statički analiza protoka podataka.

SAP NetWeaver kao modul koji analizira protok podataka za prisutnost ili odsutnost ranjivosti (analiza ranjivosti koda). Postoje ovjerena partnerska rješenja koja vam omogućuju skeniranje aplikacijskog koda za ranjivosti.

SAP Kod ranjivosti analiza (CVA) temelji se na alatu za inspektora koda, koji je mogao provjeriti kôd klijenta za potencijalno opasne konstrukte za mnogo godina, ali za razliku od kodnog inspektora, koristi analizu protoka podataka u svom radu. Najzabavnije je koristiti CVA iz prve faze projekta - stotinu razvojnih faza (prije nego što se razvoj više prenosi uz krajolik), budući da je ispravke kasnije (na primjer, tijekom produktivnog rada) kompliciraniji i skupi.

Uvođenje CVA podrazumijeva ne samo pronalaženje i fiksiranje pogrešaka, već i mijenjajući samo pristup razvoju standarda u poduzeću.

Uvođenje bilo kojeg novog razvoja u proizvodni sustav mora biti ovlašten od strane stručnjaka koji je vođen u svom radu najmodernijim alatima za analizu razvoja.

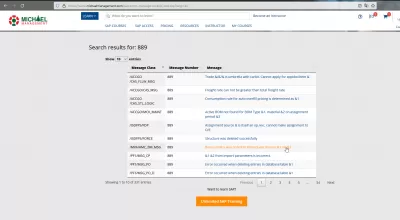

Jedan od načina pronalaženja pogrešaka je takav alat. Nije svatko svjestan da SAP sadrži više od milijun poruka o pogreškama. Ovaj jednostavan i najvažnije besplatni alat možete brzo pronaći bilo koji kod pogreške i SAP poruku.

A SAP kod pogreške kao što je AA729 ili ključna riječ kao što je imovina mora se unijeti u namjenski prozor kako bi pronašli sve povezane SAP poruke o pogreškama.

Često Postavljana Pitanja

- Što znači prelazak direktorija?

- Ovo je pogreška u programiranju SAP o nenamjerno ostavljanju ulaznog spoofted -a kako bi se omogućilo prelazak direktorija. Ovo može pročitati kritične postavke sustava ili prepisati konfiguracijske datoteke, koje sustav može srušiti prilično dugo razdoblje.

- Koje su učinkovite metode za rješavanje problema SAP kodovi pogrešaka i poruke?

- Rješavanje problema SAP Kodovi i poruke pogreške učinkovito uključuju korištenje SAP Podrška za podršku, savjetovanje SAP Dokumentacija i uključivanje u SAP Korisničke zajednice za uvide i rješenja.