Hogyan keressünk SAP hibakódok és üzenetek?

A vállalatok, amelyek végre SAP termékeket töltött nagy mennyiségű erőforrások ügyfél finomítására megoldásokat. Azonban ezek a fejlesztések további kockázatokat az üzleti folyamatok? SAP minőségét garantálja a kódot alkalmazásai kézi ellenőrzések a mellékelt kódot, és a használata a legtöbb modern mechanizmusok statikus és dinamikus elemzése a termékek különböző biztonsági réseket.

A vizsgálatot végeztünk a University of Saarbrücken (Németország), amelynek célja az volt, hogy elemezze a SAP termékkód (e-commerce megoldások), a legmodernebb statisztikai elemzési eszközöket. A következtetések a következők voltak - a minőség a kód elég magas.

SAP szoftverkód keresztülmegy manuális és automatizált elemzés, több ezer különleges vizsgálati esetek. Ügyfél kód gyakran nem lehet teljes körűen, különösen az arcon szűk projekthatáridőket. Érdemes figyelembe véve a minőségi ügyfél kódot a rendszer.

A SAP rendszer egyszerűsíti a rendszer szintjén üzleti tevékenységet, valamint a tevékenységek elemzését és elemzését. De ha vannak SAP hibák a vállalat programkódjában, akkor azokat a program és ennek megfelelően az üzleti vállalkozás helyes működtetése érdekében azonnal ki kell javítani.

Fontos megérteni, hogy az ellenőrzést a felhasználó engedélyt (szinonimájaként SAP biztonsági számos vállalkozás) nem segít megelőzni a használata ilyen típusú hibák, mivel a felhasználó a hibát a kód túl a hatóság által meghatározott rendszergazda .

Nézzük a hibát, hogy jelen lehet az ügyfél kódot.

kódbeékelés

Fenntartott kódbeékelést az egyik leggyakoribb és legveszélyesebb sebezhetőségek szerint OWASP besorolás. A jól ismert biztonsági rések, beleértve OpenSSL heartbleed és Ebay hack, amelyek kapcsolódnak a véletlenül bekapcsolva hagyta intravénás felhasználó belép egy programot.

A veszély az ilyen hibák rejlik gyakorlatilag kiszámíthatatlan eredményeket kivégzésének veszélyeztetett programokat. Az eredmény egy injekciós SQL kódot lehet mind a szivárgás a jelszavak és a teljes eltávolítása a rendszer összes adatot.

Egy további probléma az ilyen réseket, hogy nehéz megtalálni őket az automatizált eszközökkel. Keresés szabályok alapján és minták nem ad pozitív eredményt, mivel a nagyszámú tévesen megfogalmazott feltételezéseket.

Az egyetlen igazán hatásos módja, hogy megtalálják a hibákat lehet statikus elemzést az adatfolyam a programba való belépés. Statikus elemzése adatáramlás lehetővé teszi, hogy nyomon követni, hogy milyen adatokat fog potenciálisan veszélyes pontok feltételezése a jelenléte vagy hiánya egy kódot injekciós sebezhetőség.

könyvtár bejárás

A másik veszélyes programozási hiba véletlenül elhagyja bemeneti hamisítást, ami lehetővé teszi a könyvtár bejárás.

A támadó rést kihasználó elnyeri a képességét, hogy olvasni vagy írni az adatokat kívül az előre definiált könyvtárba. Így a rendszer kritikus is olvashatók, illetve a konfigurációs fájlok felülírt, amely letiltja a rendszer meglehetősen hosszú ideig.

Van elég konkrét lehetőségek felhasználásával ezt a hibát. Például, egy hívás, hogy az OPEN DATASET DSET FILTER iv_filter nyilatkozatot, amely megnyitja a fájlt olvasásra, a Unix rendszer adatokat szolgáltat a fájlból olvas egy előre meghatározott folyamat, amely végre váratlan lépései az operációs rendszer szintjén.

Így helytelen OS konfiguráció és sérülékeny kódot nem talál hibát külön vezethet kritikus következményekkel, ha együtt dolgoznak.

engedélyezési hiba

Vannak a programozók által vezérelt tekintély fogalmát kidolgozása során alkalmazások? Ezen elképzelés szerint, a hozzáférést bármilyen funkciócsoportjára olyan programot kell tagadni, amíg másként.

Sajnos, számos projekt, beléptető történik a tranzakció szinten, amely lehetővé teszi, hogy összekapcsolják a különböző meglévő engedélyeket annak érdekében, hogy hozzáférést tiltott információkat. Például a hívás tranzakció kimutatás (amelyet széles körben használnak a fejlesztők) a projektek tranzakciós hozzáférés-vezérlés nem biztonságos. Anélkül Authority-CHECK, Hívás tranzakció utasítás lehetővé teszi ágra bármely más ügyletet.

Az is lehetséges, hogy van egy engedélyezés ellenőrzés volt, de helytelenül végzett. Ilyen esetekben is meg kell találni, és javítani.

Backdoors

Ezt megelőzően néhány sebezhetőségre néztünk, amikor a programozók véletlen hibákat tettek, aminek következtében a kód sebezhetővé vált. Vannak azonban olyan esetek is, amikor a programozó szándékosan megváltoztatja a program végrehajtásának áramlását bizonyos felhasználók számára (dokumentálatlan funkciók), vagy nem hagyja el az úgynevezett hátsó ajtót egyáltalán, amely lehetővé teszi a rendszer által beállított összes ellenőrzés megkerülését.

A fejlesztő létrehozhat egy hátsóajtó nélkül kártékony célokra, mint például a megszerzése SAP _ALL hatóság munkát „hatékonyan” egy projektnek. Nyilvánvaló, hogy ez nem csökkenti a kockázatoktól, hogy a backdoors jelenléte bemutatja.

Számos példa van az ilyen backdoors-ra, amely könnyen átmásolható és átruházható egy gyártási rendszerbe. Nagyon nehéz elkapni a jelenléte nem dokumentált funkciók és hátsóajtó, elsősorban azért, mert a nagy mennyiségű ügyfél kódot, másrészt, mert a sajátosságai a SAP programozási nyelv. Az ABAP lehetővé teszi, hogy kódot hajtson végre a repülési kód végrehajtásához, és a DBMS-ben tárolható, vagyis nagyon rejtve lehet rejtve, nagyon mélyen.

Hogyan találhatsz SAP hibákat?

Számos különböző módja van a kódok sérülékenységének megtalálásához, amelynek legfejlettebb a statikus adatáramlás elemzése.

SAP Netweaver, mint olyan modul, amely elemzi az adatáramlást a sérülékenységek jelenlétére vagy hiányára (kód sebezhetőségi elemzés). Vannak olyan hitelesített partneri megoldások, amelyek lehetővé teszik az alkalmazáskód beolvasását a sérülékenységekhez.

* Az SAP * kód sebezhetőségelemzése (CVA) a Kódfelügyelő eszközön alapul, amely sok éven keresztül képes volt ellenőrizni az ügyfélkódot a potenciálisan veszélyes konstrukciókra, de a kódfelügyelőtől eltérően az adatáramlás elemzését használja munkájában. Ez legcélszerűbb használni CVA a legelső szakaszában a projekt - a száz fejlesztési szakaszban (fejlesztés előtt visszük tovább haladva a táj), mivel a korrekciók később (például során produktív üzemben) bonyolultabb és költségesebb.

A CVA bevezetése nemcsak a hibák megállapítását és rögzítését jelenti, hanem megváltoztatja a vállalkozás fejlesztési szabványainak megközelítését is.

Az új fejlesztés bevezetését egy gyártási rendszerbe egy szakértőnek kell engedélyeznie, aki a legmodernebb fejlesztési elemzési eszközökkel irányítja munkáját.

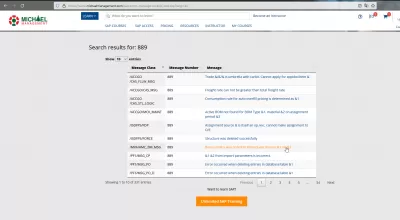

Az egyik módja annak, hogy megtalálja a hibákat egy ilyen eszköz. Nem mindenki tudatában van annak, hogy SAP több mint egymillió hibaüzenetet tartalmaz. Ezt az egyszerű és legfontosabb, hogy gyorsan megtalálhatja a hibakódot és SAP üzenetet.

A SAP hibakódot, például az AA729-et vagy egy olyan kulcsszót, mint az eszközt, be kell írni a dedikált ablakba, hogy megtalálja az összes kapcsolódó SAP hibaüzenetet.

Gyakran Feltett Kérdéseket

- Mit jelent a Directory Traversal?

- Ez egy programozási hiba SAP, amelyről véletlenül elhagyja a bemeneti hamisítást, hogy lehetővé tegye a könyvtár átjárását. Ez elolvashatja a kritikus rendszerbeállításokat vagy felülírhatja a konfigurációs fájlokat, amelyek elég hosszú ideig csökkenthetik a rendszert.

- Mik a hatékony módszerek a SAP hibakódok és üzenetek hibaelhárítására?

- Hibaelhárítás SAP A hibakódok és az üzenetek hatékonyan magukban foglalják a SAP támogatási portálok használatát, a SAP dokumentáció tanácsadását, valamint a SAP felhasználói közösségek bevonását a betekintéshez és megoldásokhoz.