SAP 오류 코드 및 메시지를 검색하는 방법은 무엇입니까?

SAP 제품을 구현 한 회사는 솔루션의 클라이언트 세분화에 대해 많은 양의 자원을 보냈습니다. 그러나 이러한 개발은 비즈니스 프로세스에 추가 위험을 도입합니까? SAP 제공된 코드의 수동 감사 및 다양한 취약점을위한 제품의 통계 및 동적 분석을위한 가장 현대적인 메커니즘을 사용하여 응용 프로그램에서 코드의 품질을 보장합니다.

Saarbrücken University (독일) 대학 (Saarbrücken University of Saarbrücken) 대학 (University of Saarbrücken)에서 실시했으며, 그 목적은 가장 현대적인 통계 분석 도구로 SAP 제품 코드 (전자 상거래 솔루션)를 분석하는 것입니다. 결론은 다음과 같습니다 - 코드의 품질은 매우 높습니다.

SAP 소프트웨어 코드는 수동 및 자동 분석, 수천 개의 특수 테스트 케이스를 겪습니다. 클라이언트 코드는 종종 완전히 분석 할 수 없으며, 특히 좁은 프로젝트 마감일에 직면 해 있습니다. 시스템의 클라이언트 코드의 품질을 고려해보십시오.

SAP 시스템은 시스템 수준에서 비즈니스 수행을 단순화하고 활동 분석 및 분석을 수행합니다. 그러나 회사의 프로그램 코드에 SAP 오류가있는 경우 프로그램의 올바른 운영과 비즈니스를 위해 즉시 수정해야합니다.

사용자 권한 확인 (많은 기업에 대한 SAP 보안의 동의어)이 코드의 오류를 사용하는 사용자가 시스템 관리자가 정의한 권한을 초과하기 때문에이 종류의 오류의 사용을 막지 못한다는 것을 이해하는 것이 중요합니다. ...에

클라이언트 코드에있을 수있는 오류를 고려해 봅시다.

코드 주입

예약 코드 주입은 OWASP 분류에 따라 가장 일반적이고 가장 위험한 취약점 중 하나입니다. OpenSSL Heartbleed 및 eBay 해킹을 포함한 대부분의 공지 된 취약점은 우연히 프로그램에 사용자 입력을 주입하는 사용자와 관련이 있습니다.

이러한 오류의 위험은 취약한 프로그램의 실행의 실제로 예측할 수없는 결과에 있습니다. SQL 코드를 주입 한 결과는 암호가 누출되고 모든 시스템 데이터가 완전히 제거 될 수 있습니다.

이러한 취약점에 대한 추가적인 문제는 자동화 된 도구로 찾는 어려움입니다. 규칙과 패턴을 기반으로 검색은 많은 수의 실수로 공식화 된 가정으로 인해 긍정적 인 결과를 제공하지 않습니다.

오류를 찾는 유일한 효과적인 방법은 프로그램에 들어가는 데이터 스트림의 정적 분석 일 수 있습니다. 데이터 흐름의 정적 분석을 사용하면 코드 주입 취약점의 존재 또는 부재에 대한 잠재적으로 위험한 가정 포인트가 무엇인지 추적 할 수 있습니다.

Directory Traversal.

또 다른 위험한 프로그래밍 오류는 실수로 입력 스푸핑을 떠나는 데있어 디렉터리 통과를 허용합니다.

이 취약점을 악용 한 공격자는 미리 정의 된 디렉토리 외부의 데이터를 읽거나 쓸 수있는 기능을 얻습니다. 따라서 중요한 시스템 설정은 읽기 또는 구성 파일을 덮어 쓸 수 있으며, 이는 상당히 오랜 시간 동안 시스템을 비활성화 할 수 있습니다.

이 오류를 사용하기위한 특정 옵션이 있습니다. 예를 들어, UNIX 시스템에서 읽는 파일에서 읽기중인 파일의 데이터를 운영 체제 수준에서 예기치 않은 작업을 수행 할 수있는 미리 정의 된 프로세스로 읽는 파일의 데이터를 제공하는 Open Dataset Dset 필터 iv_filter 문에 대한 호출입니다.

따라서 오류가없는 잘못된 OS 구성 및 취약한 코드는 함께 일할 때 중요한 결과를 초래할 수 있습니다.

권한 부여 오류

프로그래머는 응용 프로그램을 개발할 때 권한의 개념으로 인도됩니까? 이 개념에 따르면 프로그램의 모든 기능 블록에 대한 액세스는 별도로 지정 될 때까지 거부되어야합니다.

불행히도, 많은 프로젝트에서 액세스 제어가 거래 수준에서 발생하므로 금지 된 정보에 액세스하기 위해 다양한 기존의 사용 권한을 결합 할 수 있습니다. 예를 들어, 트랜잭션 액세스 제어가있는 프로젝트에서 통화 transaction 문 (개발자가 널리 사용되는)을 사용하여 안전하지 않습니다. 권한이있는 상태에서는 호출 transaction 문을 사용하여 다른 트랜잭션을 지격 할 수 있습니다.

권한 검사가있을 수도 있지만 잘못 수행되었습니다. 그러한 경우는 또한 발견되고 수정되어야합니다.

백도어

그 전에 프로그래머가 의도하지 않은 실수를 한 경우, 코드가 취약해진 결과로 인도하지 않은 실수를 한 경우 취약점의 경우가 있습니다. 그러나 프로그래머가 특정 사용자 ( 서류 미비 기능)의 프로그램 실행 흐름을 의도적으로 변경하거나 시스템이 설정 한 모든 수표를 무시할 수있게 해주는 경우 프로그래머가 의도적으로 프로그램 실행 흐름을 의도적으로 변경하지 않을 경우도 있습니다.

개발자는 구현 프로젝트에서 더 많은 효율적으로효율적으로 작업 할 수있는 SAP * _ALL 권한을 얻는 것과 같은 악의적 인 목적없이 백도어를 만들 수 있습니다. 분명히 이는 백도어의 존재가 소개하는 위험을 훼손하지 않습니다.

쉽게 복사하여 프로덕션 시스템으로 전송할 수있는 웹에 많은 예제가 있습니다. SAP 프로그래밍 언어의 특성 때문에 엄청난 양의 클라이언트 코드, 그리고 둘째로, 둘러싸여 있지 않아 서류 미비 피처 및 백도어의 존재를 잡는 것은 매우 어렵습니다. ABAP을 사용하면 즉시 코드를 실행하고 DBMS에 저장되며, 즉 매우 깊이 숨길 수 있습니다.

SAP 오류를 찾는 방법?

코드에서 취약점을 찾는 몇 가지 방법이 있습니다. 가장 앞선은 정적 데이터 흐름 분석입니다.

SAP Netweaver는 취약성의 존재 또는 부재에 대한 데이터 흐름을 분석하는 모듈 (코드 취약성 분석)을 분석합니다. 취약점에 대한 응용 프로그램 코드를 스캔 할 수있는 인증 된 파트너 솔루션이 있습니다.

SAP 코드 취약성 분석 (CVA)은 잠재적으로 위험한 구조를 위해 클라이언트 코드를 수십 년 동안 확인할 수 있었지만 코드 검사관과 달리 데이터 흐름 분석을 사용합니다. 프로젝트의 첫 번째 단계에서 CVA를 사용하는 것이 가장 빠릅니다. (개발이 풍경을 따라 옮기기 전에) (예 : 생산 작업 중에) 이후 (예 : 생산 작업 중)가 더 복잡하고 값 비싸기 때문입니다.

CVA의 도입은 오류를 찾고 고정 할뿐만 아니라 기업의 개발 표준에 대한 매우 접근 방식을 변경합니다.

생산 시스템에 대한 새로운 개발을 도입하는 것은 가장 현대적인 개발 분석 도구가 일하는 전문가가 인정받는 전문가가 승인해야합니다.

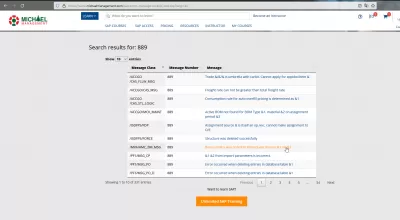

오류를 찾는 방법 중 하나는 이러한 도구입니다. 모든 사람이 SAP가 100 만에 오류 메시지가 포함되어 있음을 알지 못합니다. 이 간단하고 중요한 도구를 사용하여 오류 코드와 SAP 메시지를 빠르게 찾을 수 있습니다.

* AA729 또는 ASSet과 같은 키워드와 같은 SAP 오류 코드를 전용 창에 입력하여 모든 관련 SAP 오류 메시지를 찾아야합니다.

자주 묻는 질문

- Directory Traversal은 무엇을 의미합니까?

- 이것은 디렉토리 트래버스를 허용하기 위해 실수로 입력 스푸핑을 떠나는 것에 대한 프로그래밍 오류 SAP입니다. 이는 중요 시스템 설정을 읽거나 구성 파일을 덮어 쓰일 수 있으며,이 파일은 시스템을 꽤 오랫동안 줄일 수 있습니다.

- 문제 해결을위한 효과적인 방법 SAP 오류 코드 및 메시지는 무엇입니까?

- 문제 해결 SAP 오류 코드 및 메시지에는 SAP 지원 포털 사용, 컨설팅 SAP 문서화 및 통찰력 및 솔루션을 위해 SAP 사용자 커뮤니티와의 참여를 효과적으로 포함합니다.