Ako vyhľadávať SAP Chybové kódy a správy?

Spoločnosti, ktoré implementovali SAP produkty, strávili veľké množstvo zdrojov na zvýšenie riešení klienta. Robte však tento vývoj ďalšie riziká na vaše obchodné procesy? SAP zaručuje kvalitu kódu vo svojich aplikáciách prostredníctvom manuálnych auditov dodaného kódu a používania najmodernejších mechanizmov pre štatistickú a dynamickú analýzu svojich výrobkov pre rôzne zraniteľnosti.

Štúdia bola vykonaná na University of Saarbrücken (Nemecko), ktorej cieľom bolo analyzovať kódové kódy SAP (E-Commerce Solutions) s najmodernejšou štatistickou analýzou nástrojov. Závery boli nasledovné - kvalita kódexu je pomerne vysoká.

SAP Softvérový kód prechádza manuálnou a automatizovanou analýzou, tisíce špeciálnych skúšobných prípadov. Klientsky kód často nemožno úplne analyzovať, najmä v tvári prísnych termínov projektu. Stojí za to zvážiť kvalitu klienta kódu vo vašich systémoch.

Systém SAP zjednodušuje podnikanie na úrovni systému, ako aj vykonáva analýzu a analýzu aktivít. Ak však sú v programovom kóde spoločnosti SAP chyby, musia byť okamžite opravené na správnu prevádzku programu, a preto podnikanie.

Je dôležité pochopiť, že kontrola autorizácie užívateľa (Synonymum pre SAP Security pre mnohé podniky) nepomôže zabrániť používaniu tohto druhu chýb, pretože užívateľ s použitím chýb v kódexe je mimo autority definovaného správcom systému .

Uvažujme chyby, ktoré môžu byť prítomné v Klientskom kóde.

Injekcia kódu

Vyhradená kódexová injekcia je jednou z najčastejších a najnebezpečnejších zraniteľností podľa klasifikácie OWASP. Väčšina známych zraniteľností, vrátane OpenSSL, srdce a eBay Hack, súvisia s neúmyselným vstupom v injekčnom používateľovi vstupu do programu.

Nebezpečenstvo takýchto chýb spočíva v prakticky nepredvídateľných výsledkoch vykonávania zraniteľných programov. Výsledkom injekcie SQL kód môže byť únik hesiel a úplné odstránenie všetkých systémových údajov.

Ďalším problémom s takými zraniteľnosťami je ťažkosti pri hľadaní automatizovaných nástrojov. Vyhľadávanie na základe pravidiel a vzorov nebude poskytovať pozitívny výsledok kvôli veľkému počtu mylne formulovaných predpokladov.

Jediným skutočne účinným spôsobom, ako nájsť chyby, môže byť statická analýza dátového toku vstupujúci do programu. Statická analýza toku údajov vám umožňuje vysledovať, aké údaje sa budú potenciálne nebezpečné miesta predpokladu o prítomnosti alebo neprítomnosti zraniteľnosti vstrekovania kódu.

Directory Traversal

Ďalšou nebezpečnou programovacou chybou je neúmyselne opúšťajú vstupné spoofing, ktoré umožňuje prechod adresára.

Útočník, ktorý túto zraniteľnosť využíva, získava možnosť čítať alebo písať údaje mimo preddefinovaného adresára. Takže kritické nastavenia systému môžu byť čítané alebo konfiguračné súbory prepísané, čo môže zakázať systém na pomerne dlhú dobu.

Na používanie tejto chyby existujú pomerne špecifické možnosti. Napríklad hovor na otvorený DATASET DTSET FILTER IV_FILTER Vyhlásenie, ktorý otvára súbor na čítanie, na systéme UNIX System Dodávajú údaje zo súboru, ktorý sa číta na preddefinovaný proces, ktorý môže vykonávať neočakávané akcie na úrovni operačného systému.

Takže nesprávna konfigurácia operačného systému a zraniteľného kódu, ktoré nemajú chyby, môžu viesť k kritickým dôsledkom pri spolupráci.

Chyby autorizácie

Sú vaši programátori vedení koncepciou autority pri vývoji ich aplikácií? Podľa tohto konceptu by mal byť prístup k ľubovoľnému funkčnému bloku programu zamietnutý dovtedy, kým nie je uvedené inak.

Nanešťastie, na mnohých projektoch, riadenie prístupu dochádza na úrovni transakcie, čo umožňuje kombinovať rôzne existujúce povolenia na prístup k zakázaným informáciám. Napríklad pomocou CALL TRANSACTION výpis (ktorý je široko používaný vývojári) na projekty s transakčné kontrolu prístupu je nebezpečné. Bez toho s autoritou skontrolujte, výkaz CALL TRANSACTION umožňuje odbočenie cez akúkoľvek inú transakciu.

Je tiež možné, že tam je kontrola autorizácie, ale to bolo vykonané správne. Tieto prípady takisto potrebné nájsť a opraviť.

Backdoors

Predtým sme sa pozreli na niektoré prípady zraniteľnosti, keď programátori urobili neúmyselné chyby, v dôsledku čoho sa kód stal zraniteľným. Existujú však aj prípady, keď programátor zámerne zmení tok vykonávania programu pre určitých užívateľov (nezdokumentované funkcie), alebo nenecháva takzvaný backdoor vôbec, čo vám umožní obísť všetky kontroly nastavené systémom.

Developer môže vytvoriť backdoor bez škodlivých cieľov, ako je napríklad získavanie SAP _ALL AUTNICE, aby pracoval viac efektívne na implementačnom projekte. Je zrejmé, že to neznižuje riziká, že prítomnosť backdoorov zavádza.

Existuje mnoho príkladov takýchto backdoors na webe, ktoré možno ľahko kopírovať a preniesť do výrobného systému. Je veľmi ťažké chytiť prítomnosť nezdokumentovaných funkcií a backdoors, po prvé, pretože obrovské množstvo klienta kódu a po druhé, z dôvodu zvláštnosti programovacieho jazyka SAP. ABAP umožňuje vykonať kód za behu a je uložený v DBMS, to znamená, že to môže byť skryté veľmi, veľmi hlboké.

Ako nájsť SAP Chyby?

Existuje niekoľko rôznych spôsobov, ako nájsť zraniteľnosti v kóde, najvyspelejších, z ktorých je statická analýza toku údajov.

SAP NetWeaver as má modul, ktorý analyzuje tok dát pre prítomnosť alebo absenciu zraniteľnosti (analýza zraniteľnosti kódu). Existujú certifikované partnerské riešenia, ktoré vám umožňujú skenovať kód aplikácie pre chyby.

* Analýza zraniteľnosti zraniteľnosti SAP * Kód (CVA) je založená na nástroji inšpektora kódu, ktorý bol schopný skontrolovať kód klienta pre potenciálne nebezpečné konštrukty po mnoho rokov, ale na rozdiel od kontrolného inšpektora, používa analýzu toku údajov v jeho práci. Je najčastejšie používať CVA z prvej fázy projektu - sto vývoja fázy (predtým, ako sa vývoj prenesie ďalej pozdĺž krajiny), pretože neskôr sa opraví (napríklad počas produktívnej prevádzky) je komplikovanejšie a nákladné.

Zavedenie CVA znamená nielen hľadanie a upevnenie chýb, ale aj meniaca sa samotného prístupu k rozvojovým štandardom v podniku.

Zavedenie akéhokoľvek nového vývoja do výrobného systému musí byť schválený odborníkom, ktorý sa riadi vo svojej práci najmodernejšou rozvojovou analýzou nástrojov.

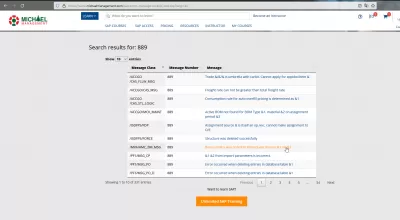

Jedným zo spôsobov, ako nájsť chyby, je taký nástroj. Nie každý si uvedomuje, že SAP obsahuje viac ako milión chybových hlásení. Môžete použiť tento jednoduchý a najdôležitejšie bezplatný nástroj na rýchle vyhľadanie akéhokoľvek chybového kódu a správu SAP.

Kód chyby SAP, ako je AA729 alebo kľúčové slovo, ako napríklad Asset, sa musí zadať do vyhradeného okna, aby ste našli všetky súvisiace chybové hlásenia SAP.

Často Kladené Otázky

- Čo znamená „Presaktovanie adresára“?

- Toto je chyba programovania SAP o neúmyselnom ponechaní vstupu spoofed, aby sa umožnilo prejdenie adresára. To dokáže čítať kritické nastavenia systému alebo prepísať konfiguračné súbory, ktoré môžu systém znížiť pomerne dlhú dobu.

- Aké sú účinné metódy na riešenie problémov SAP Kódy a správy chybovosti?

- Riešenie problémov SAP Chybové kódy a správy efektívne zahŕňajú použitie SAP Support Portals, Consulting SAP Dokumentácia a zapojenie sa do SAP komunity používateľov pre informácie a riešenia.