Si për të kërkuar për SAP kodet gabim dhe mesazhe?

Kompanitë që kanë zbatuar SAP * * produkte kanë shpenzuar një sasi të madhe të burimeve në sqimë klientit të zgjidhjeve. Megjithatë, të bëjë këto zhvillime futur rreziqe shtesë në proceset e biznesit tuaj? SAP garanton cilësinë e kodit në aplikimet e saj përmes kontrolleve manuale të kodit të furnizuar dhe përdorimin e mekanizmave më moderne për analiza statistikore dhe dinamike të produkteve të saj për dobësitë e ndryshme.

Një studim i kryer në Universitetin e Saarbrücken (Gjermani), qëllimi i së cilës ishte për të analizuar SAP * * kodet e produktit (zgjidhje e-commerce) me shumicën e mjeteve moderne të analizës statistikore. Konkluzionet ishin si vijon - cilësia e kodit është mjaft e lartë.

SAP pëson kodi software manual dhe analiza automatizuar, mijëra raste të veçanta të testit. Kodi klienti shpesh nuk mund të analizohet plotësisht, sidomos në fytyrën e afate të ngjeshura të projektit. Kjo është konsideruar vlerë cilësinë e kodit të klientit për sistemin tuaj.

Sistemi SAP thjeshton bërjen e biznesit në nivelin e sistemit, si dhe kryerjen e analizave dhe analitikës së aktiviteteve. Por nëse ka gabime SAP në kodin e programit të kompanisë, atëherë ato duhet të korrigjohen menjëherë për funksionimin e saktë të programit dhe, në përputhje me rrethanat, biznesin.

Është e rëndësishme për të kuptuar se autorizimi përdorues checking (sinonim për SAP sigurisë për shumë ndërmarrje) nuk do të ndihmojë në parandalimin e përdorimit të këtij lloji të gabimeve, pasi që përdoruesi duke përdorur gabimet në kodin është përtej autoritetit të përcaktuar nga administratori i sistemit .

Le të konsiderojmë gabimet që mund të jenë të pranishme në kodin klientit.

Kodi injeksion

injeksion të Rezervuara code është një nga më të zakonshme dhe më të rrezikshme dobësitë sipas klasifikimit OWASP. Shumica e dobësitë e njohura, duke përfshirë OpenSSL Heartbleed dhe hack Ebay, janë të lidhura në të majtë pa dashje dhëna injektimit të përdoruesit në një program.

Rreziku i gabimeve të tilla qëndron në rezultatet praktikisht paparashikueshme e ekzekutimit të programeve të rrezikuara. Rezultati i një injeksion të kodit SQL mund të jetë si një rrjedhje e fjalëkalimeve dhe largimi i plotë i të gjitha të dhënave të sistemit.

Një problem tjetër me dobësi të tilla është vështirësia e gjetjes së tyre me mjete të automatizuar. Kërkoni në bazë të rregullave dhe modelet nuk do të japë një rezultat pozitiv për shkak të numrit të madh të supozimeve të formuluara gabimisht.

E vetmja mënyrë për të vërtetë të efektshme për të gjetur gabime mund të jetë analiza statike e lumë të dhënave hyn programin. Analiza statike e rrjedhës së të dhënave ju lejon për të gjetur se çfarë të dhënat do të pikat potencialisht të rrezikshme të supozimit mbi prania ose mungesa e një dobësi kodin injeksion.

Lista traversal

Një tjetër gabim i rrezikshëm programimi është pa dashje lënë spoofing të dhëna, e cila lejon directory përshkimin.

Një sulmues i cili shfrytëzon këtë dobësi fiton aftësinë për të lexuar ose shkruar të dhëna jashtë directory paracaktuara. Kështu, parametrat e sistemit kritike mund të lexohet ose fotografi konfigurimit overwritten, të cilat mund të çaktivizoni sistemin për një periudhë mjaft të gjatë kohore.

Ka mundësi mjaft specifike për të përdorur këtë gabim. Për shembull, një thirrje për deklaratën OPEN CCD dset FILTER iv_filter, që hapet një dosje për lexim, në një Unix furnizimet sistemit të të dhënave nga dosja duke lexuar në një proces të paracaktuara që mund të kryejnë veprime të papritura në nivelin e sistemit operativ.

Kështu, konfigurimi i pasaktë OS dhe kodi pambrojtur që nuk kanë gabime veç e veç mund të çojë në pasoja të rëndësishme kur punojnë së bashku.

gabimet e autorizimit

Janë programuesit tuaj udhëhiqet nga koncepti i autoritetit, kur zhvillimin e aplikacioneve të tyre? Sipas këtij koncepti, qasje në çdo bllok funksion të një programi duhet të mohohet deri specifikohet ndryshe.

Për fat të keq, në shumë projekte, kontrollin e qasjes ndodh në nivelin e transaksionit, e cila bën të mundur për të kombinuar lejet e ndryshme ekzistuese në mënyrë për të hyrë ndaluar informacionit. Për shembull, duke përdorur deklaratën CALL transaksion (e cila është përdorur gjerësisht nga zhvilluesit) në projektet me kontrollit të qasjes transaksional është e pasigurt. Pa me autoritet-check, deklarata CALL TRANSAKSION ju lejon të zgjerohet me ndonjë transaksion tjetër.

Është gjithashtu e mundur që ka një kontroll autorizim, por kjo është bërë gabimisht. Raste të tilla gjithashtu duhet të gjendet dhe të korrigjohet.

Backdoors

Para kësaj, ne pamë disa raste të dobësive, kur programuesit bënë gabime të paqëllimshme, si rezultat i së cilës kodi u bë i prekshëm. Megjithatë, ka edhe raste kur programuesi qëllimisht ndryshon rrjedhën e ekzekutimit të programit për përdorues të caktuar (tiparet pa dokumente), ose nuk e lë të ashtuquajturën backdoor në të gjitha, e cila ju lejon të anashkaloni të gjitha kontrollet e përcaktuara nga sistemi.

Një zhvillues mund të krijojë një backdoor pa qëllime me qëllim të keq, të tilla si marrja e SAP _All Autoriteti për të punuar më shumë në mënyrë efikase në një projekt zbatimi. Natyrisht, kjo nuk heq nga rreziqet që prezanton prania e backdoors.

Ka shumë shembuj të backdoors të tilla në internet që mund të kopjohen lehtë dhe të transferohen në një sistem prodhimi. Është shumë e vështirë për të kapur praninë e karakteristikave të padokumentuara dhe backdoors, së pari, për shkak të sasisë së madhe të kodit të klientit, dhe së dyti, për shkak të veçorive të gjuhës së programimit SAP. ABAP ju lejon të ekzekutoni kodin në fluturim dhe ruhet në DBMS, domethënë, mund të fshihet shumë, shumë e thellë.

Si të gjeni * Gabimet SAP *?

Ka disa mënyra të ndryshme për të gjetur dobësi në kodin, më të avancuara prej të cilave është analiza e rrjedhës së të dhënave statike.

SAP Netweaver si ka një modul që analizon rrjedhën e të dhënave për praninë ose mungesën e dobësive (analiza e cenueshmërisë së kodit). Ka zgjidhje partnere të certifikuara që ju lejojnë të skanoni kodin e aplikimit për dobësitë.

SAP Analiza e Code Culnerability (CVA) bazohet në mjetin e Inspektorit të Kodit, i cili ka qenë në gjendje të kontrollojë kodin e klientit për konstruksion potencialisht të rrezikshëm për shumë vite, por ndryshe nga inspektori i kodit, përdor analizën e rrjedhës së të dhënave në punën e saj. Është më e domosdoshme të përdoret CVA nga faza e parë e projektit - njëqind fazë zhvillimi (para se të transferohet më tej përgjatë peizazhit), pasi që korrigjimet më vonë (për shembull, gjatë operacionit produktiv) është më i komplikuar dhe i kushtueshëm.

Futja e CVA nënkupton jo vetëm gjetjen dhe fiksimin e gabimeve, por gjithashtu ndryshon qasjen e qasjes në standardet e zhvillimit në ndërmarrje.

Futja e çdo zhvillimi të ri në një sistem prodhimi duhet të autorizohet nga një ekspert i cili udhëhiqet në punën e tij nga mjetet më moderne të analizës së zhvillimit.

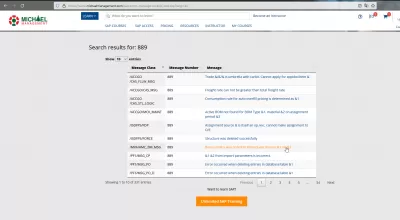

Një nga mënyrat për të gjetur gabime është një mjet i tillë. Jo të gjithë janë të vetëdijshëm se SAP përmban mbi një milion mesazhe gabimi. Ju mund të përdorni këtë mjet të thjeshtë dhe më të rëndësishmit të lirë për të gjetur shpejt ndonjë kod gabimi dhe SAP mesazh.

A SAP kodi i gabimit të tilla si AA729 ose një fjalen si asetet duhet të futen në dritaren e dedikuar për të gjetur të gjitha mesazhet e gabimit SAP.

Pyetjet E Bëra Më Shpesh

- Doesfarë do të thotë drejtoria e drejtpërdrejtë?

- Ky është një gabim programimi SAP në lidhje me lejen pa dashje të inputit të spoofed për të lejuar drejtimin e drejtorisë. Kjo mund të lexojë cilësimet kritike të sistemit ose të rishikojë skedarët e konfigurimit, të cilat mund ta ulin sistemin për një periudhë mjaft të gjatë kohore.

- Cilat janë metodat efektive për zgjidhjen e problemeve * Kodet e gabimit SAP * dhe mesazhet?

- Zgjidhja e problemeve * Kodet dhe mesazhet e gabimit SAP * në mënyrë efektive përfshin përdorimin e portaleve të mbështetjes SAP, konsultimin SAP dokumentacionin, dhe angazhimin me * komunitetet e përdoruesve SAP për njohuri dhe zgjidhje.